PARIS : Nouveau vecteur d’attaque, synchronisation in…

Partager :

PARIS : Nouveau vecteur d’attaque, synchronisation interlocataire de Microsoft

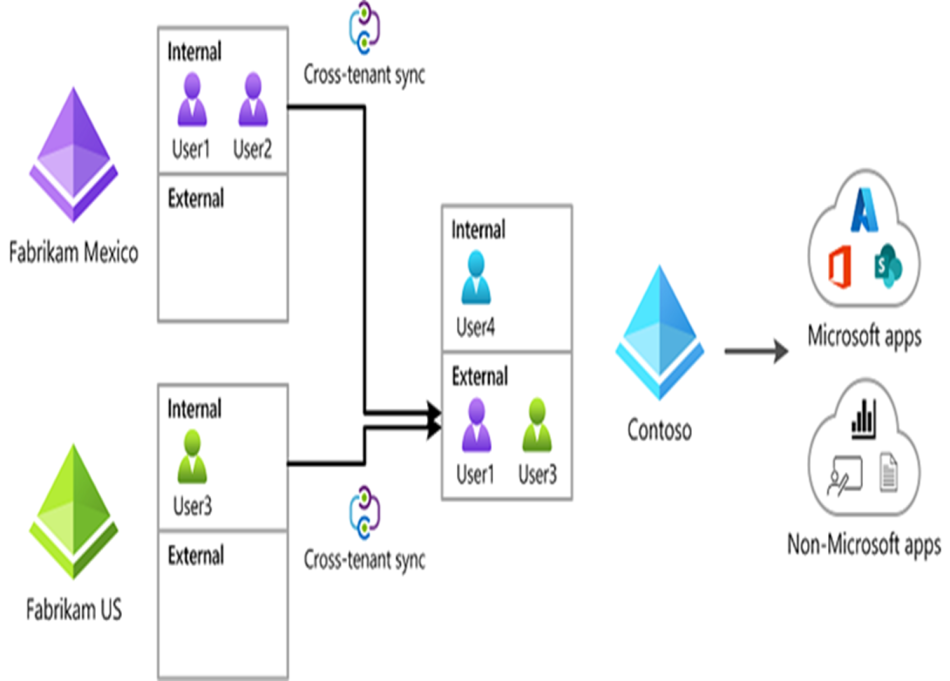

Vectra Research a récemment découvert une méthode permettant de tirer parti d’une fonctionnalité récemment mise en place par Microsoft pour effectuer un mouvement latéral vers une autre organisation Azure AD.

Résumé

· Vectra Research a identifié un nouveau vecteur d’attaque contre Azure Active Directory qui permet un mouvement latéral vers d’autres clients Microsoft.

· Vectra fait également la démonstration de la technique pour maintenir l’accès persistant dans un organisation Azure, décrite pour la première fois ici.

· La fonctionnalité sous-jacente pour exécuter ce vecteur d’attaque existe dans chaque déploiement de Microsoft.

· Ce vecteur d’attaque suit des vecteurs d’attaque similaires connus, comme l’abus de la fédération de domaines ou l’ajout d’une société partenaire, ce qui nécessite une surveillance active pour assurer la détection et la réponse.

· Vectra a publié un cadre d’attaque open-source, appelé “MAAD Attack Framework”.

· Vectra a validé que ses détections comportementales assuraient une couverture de ces techniques avant leur documentation dans ce rapport.

Les attaquants continuent de cibler les identités Microsoft pour accéder aux applications Microsoft connectées et aux applications SaaS fédérées. En outre, les attaquants continuent de faire progresser leurs attaques dans ces environnements, non pas en exploitant des vulnérabilités, mais en abusant des fonctionnalités natives de Microsoft pour atteindre leur objectif. Il a été documenté que le groupe d’attaquants Nobelium, lié aux attaques de SolarWinds, utilise des fonctionnalités natives telles que l’approbation de fédération pour s’assurer un accès persistant à un organisation Azure AD.

Dans cet article de blog, nous allons démontrer comment cette nouvelle fonctionnalité native, lorsqu’elle est exploitée par un attaquant, permet un accès persistant à une organisation Azure AD et offre des capacités de mouvement latéral vers d’autres organisations Azure AD. Ce vecteur d’attaque permet à un attaquant opérant dans une organisation Azure AD compromise d’abuser d’une mauvaise configuration de la synchronisation interlocataire(CTS) et d’accéder à d’autres organisation Azure AD connectées ou de déployer une configuration CTS abusive pour maintenir la persistance au sein de l’organisation Azure AD. Vectra n’a pas observé l’utilisation de cette technique sur le terrain, mais étant donné l’abus historique d’une fonctionnalité similaire, il est nécessaire de présenter des détails pour que les défenseurs comprennent comment l’attaque se présenterait et comment surveiller son exécution. En outre, les clients de Vectra bénéficient actuellement d’une couverture depuis le premier jour de la mise à disposition de cette technique grâce aux détections basées sur l’IA.